在当今以互联网、通信和计算机技术为核心的数字化浪潮中,软件工程不仅是驱动创新的引擎,更已成为社会运转的关键基础设施。与此网络空间的安全威胁日益复杂多变,使得网络与信息安全软件开发从一项专业技术需求,上升为关乎国计民生的战略要务。它不仅是“信息技术PPT大全”中一个重要的知识模块(如编号16452610所示),更是每一位从业者必须深入理解并实践的领域。

一、 核心内涵:超越功能的防护使命

传统的软件开发以实现业务功能、提升用户体验为核心目标。而网络与信息安全软件开发,其核心内涵是在软件生命周期的每一个阶段——需求分析、设计、编码、测试、部署、运维——都深度融入安全思维与防护机制。其目标不仅是让软件“能用”、“好用”,更是确保其“耐用”、“可信”。这要求开发者具备双重视角:既是创造者,也是防御者。

二、 关键开发原则与最佳实践

- 安全左移(Shift-Left Security):将安全考虑和测试尽可能提前到开发早期阶段。在需求分析和设计时,就进行威胁建模(Threat Modeling),识别潜在攻击面,从源头降低风险。

- 最小权限原则:确保系统、进程和用户只拥有执行其任务所必需的最小权限,这是限制潜在损害蔓延的有效手段。

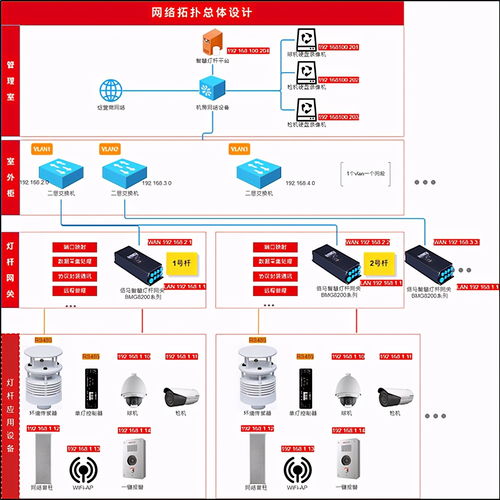

- 纵深防御(Defense in Depth):不依赖单一安全措施,而是在网络、主机、应用、数据等多个层面部署互补的安全控制,形成叠加防护。

- 默认安全与隐私保护:将安全与隐私设置为默认状态,产品出厂即处于安全配置,并严格遵循数据最小化、用户知情同意等隐私设计原则。

- 持续监控与响应:安全开发并非以部署上线为终点。集成安全监控、日志审计和应急响应机制,实现持续的风险感知与快速处置能力。

三、 主要技术领域与应用

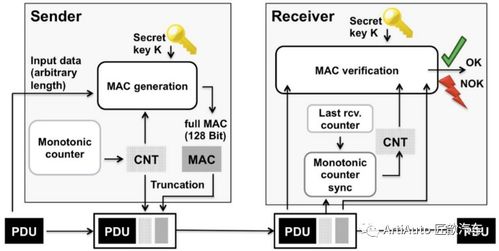

- 加密技术应用开发:集成对称/非对称加密、哈希算法、数字签名等,保障数据传输与存储的机密性、完整性。

- 身份认证与访问控制开发:实现多因素认证(MFA)、单点登录(SSO)、基于角色的访问控制(RBAC)等系统。

- 安全通信协议实现:基于TLS/SSL、IPSec等协议,开发安全的网络通信组件。

- 漏洞管理与安全测试工具开发:开发SAST(静态应用安全测试)、DAST(动态应用安全测试)、SCA(软件成分分析)等自动化工具,赋能DevSecOps流程。

- 威胁检测与响应(TDR)软件:开发SIEM(安全信息与事件管理)、EDR(端点检测与响应)、NDR(网络检测与响应)等平台的核心分析引擎与响应模块。

四、 对开发者的能力要求

从事此项工作,开发者需要构建复合型知识体系:

- 扎实的软件工程基础:精通至少一门主流编程语言,掌握数据结构、算法、设计模式及主流开发框架。

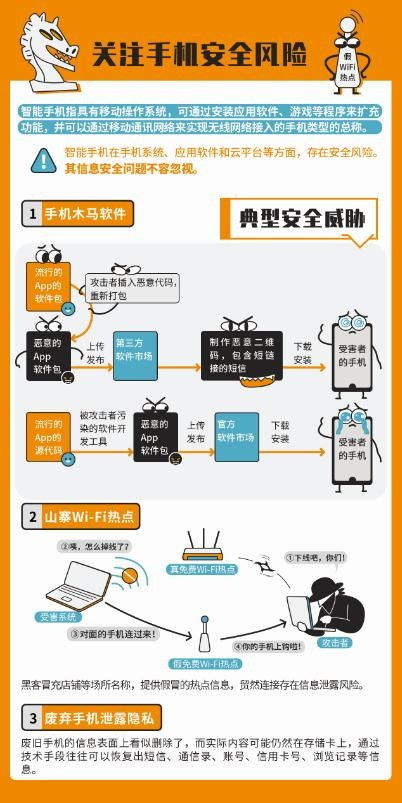

- 深入的系统与网络知识:理解操作系统原理、网络协议栈(TCP/IP)、常见的网络攻击技术(如注入、跨站、溢出等)。

- 专业的安全知识:熟悉OWASP TOP 10、CWE等常见漏洞,了解密码学基础、安全开发标准(如SDL)。

- 工具与流程熟悉度:熟练使用各类安全测试工具,并能在CI/CD管道中集成安全自动化检查。

五、 挑战与未来展望

挑战无处不在:攻击技术快速演进(如AI驱动的攻击)、供应链安全风险加剧、物联网(IoT)设备安全基础薄弱、合规性要求日趋严格等。网络与信息安全软件开发将更加注重:

- 智能化融合:利用人工智能和机器学习进行异常行为检测、自动化漏洞挖掘与修复。

- 云原生安全:为微服务、容器和无服务器架构设计原生的、轻量级的安全解决方案。

- 开发安全运营一体化(DevSecOps):将安全无缝、自动化地嵌入到高速迭代的DevOps流程中,实现安全与效率的平衡。

- 隐私计算:在数据流通与融合中,通过联邦学习、安全多方计算等技术实现“数据可用不可见”。

###

无论是为了制作一份内容详实的“互联网通信计算机软件工程网络安全”主题PPT,还是为了真正投身于这一充满挑战与使命的领域,理解网络与信息安全软件开发的核心要义都至关重要。它不仅是技术清单上的一个“模板”或“编号”,更是我们在构建互联世界时,必须亲手浇筑的、最坚实的信任基石。唯有将安全基因深植于每一行代码,方能共同捍卫清朗、可靠、繁荣的网络空间。